Ich hatte mehrere Einstellungen mit meiner Fritzbox 7490 und meinem pihole auf einem Raspberry 3b+ (RPi) ausprobiert und hatte lange Zeit die Situation, dass nach der ersten Installation von pihole alles lief, aber nachdem ich das erste mal alles ausgemacht hatte, ging dann nichts mehr. Jetzt habe ich das Setup endlich zum Laufen bekommen und schildere für alle, die auch Probleme haben meine Installation und Einstellungen unten.

Mit der "Blacklist" im pihole habe ich durch den Eintrag "(^|.)facebook.com$" (ohne ") getestet, ob der pihole Block auf den angeschlossenen Geräten wirklich funktioniert. Facebook sollte immer geblockt werden. Die Einstellung kann man auch gleich so lassen ![]()

1. Installation von pihole auf dem RPi

https://blog.cryptoaustralia.org.au/instructions-for-setting-up-pi-hole/

[Wenn ihr Windows 10 benutzt müsst ihr eventuell für Etcher den "Controlled folder access" der Ransomware Protection in Windows Security-Virus & threat protection ausschalten.]

2. Update die Fritzbox Firmware

07.11 zum Zeitpunkt dieser Beschreibung

3. Feste IP in Fritzbox zuweisen

Dem RPi muss man in der Fritzbox eine feste IP zuweisen. Je nachdem welchen Hostnamen man dem RPi bei der Installation zugewiesen hat, kann man den RPi sehr einfach unter Heimnetz-Mesh finden. Standard ist "raspberrypi". Hier in der Liste der aktiven Verbindungen auf 'Details' klicken und dann dem RPi eine feste IP zuweisen und auswählen, dass man dem Gerät immer dieselbe IP gibt.

Weiter unten sieht man hier auch die IPv6 Adressen des RPi und sollte sich die Adresse mit "fd00" am Anfang für Punkt 5. notieren.

4. Fritzbox IPv4 Einstellungen

Unter Heimnetz-Netzwerk-Netzwerkeinstellungen-IPv4-Adressen sieht man die eingestellte DHCP Range und sollte die IP des RPis so wählen, dass sie außerhalb dieses Bereichs liegt. Hier muss man außerdem die oben festgelegte IPv4 des RPi als lokalen DNS-Server eintragen.

5. Fritzbox IPv6 Einstellungen

Auch für IPv6 muss man dem RPi eine feste IP geben. Hierfür unter Heimnetz-Netzwerk-Netzwerkeinstellungen-IPv6-Adressen den Punkt 'Unique Local Addresses (ULA) immer zuweisen' auswählen.

Und auch hier gleich wieder die die IP des RPi als lokalen DNS-Server eintragen. Diesmal ist das aber für IPv6. Man braucht beide, um Anfragen über IPv6 und IPv4 mit dem pihole abzufangen.

Am besten die "fd00" Adresse nehmen, die in den Details zum RPi in der Fritzbox angezeigt wird (s. Punkt 3.)

[6. DNS Rebind Schutz]

Dieser Punkt ist bei mir aktuell nicht nötig, um das Setup zum laufen zu bringen.

Unter Heimnetz-Netzwerk-Netzwerkeinstellungen muss man beim Punkt 'DNS-Rebind-Schutz' "pi.hole" (ohne ") eintragen. Unter 'Zeitsynchronisation' habe ich die Fritzbox als Zeitserver im Heimnetz auch rausgenommen, ob das wirklich nötig ist, habe ich aber jetzt nicht nochmal extra validiert.

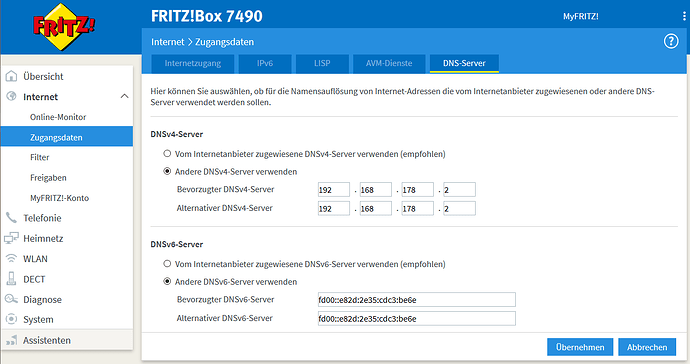

7. Fritzbox DNS-Server festlegen

Unter Internet-Zugangsdaten-DNS-Server müssen die IPs des RPis eingetragen werden, welche man oben schon genutzt hat und auch im Admin Webinterface von pihole unter Settings-System finden sollte.

Hier habe ich die gleiche IP für "bevorzugt" und "alternativ" verwendet. Hier könnte man auch die IPs eines zweiten RPis mit pihole eintragen, der als Backup fungiert. Sollte man aber andere IPs eines anderen DNS Servers eintragen, kann es vorkommen, dass einige Anfragen nicht mehr über mein pihole laufen und dieses dementsprechend ad absurdum geführt wird.

8. Einstellungen im Pihole

Pflicht

- 'Use DNSSEC' musste ich hier deaktivieren (soll wohl mit dem nächsten pihole Update weniger Probleme bereiten).

Standard

- Unter Advanced DNS settings habe ich "Never forward non-FQDNs" und "Never forward reverse lookups for private IP ranges" ausgewählt gelassen.

Optional

Settings-System'Query Logging' deaktiviert (braucht man nicht und es wird ja trotzdem ein Log erstellt, über den man dann Statistiken hat und Abfragen laufen lassen kann).Settings-DNSQuad9 (filtered, DNSSEC) als Upstream DNS Servers für IPv4 und IPv6 (Je nachdem welchen DNS Service man hier als Favorit hat).

Jetzt funktioniert nur nichts mehr, wenn ich den pihole abschalte und so hatte ich es mir ja auch vorgestellt. Ich hoffe, dass die Beschreibung eventuell jemandem bei Problemen mit der pihole Installation helfen kann. Sollte bei euch eine andere Einstellung zum Erfolg geführt haben, bitte gern posten, damit andere mitlernen können. Immerhin sieht jedes Netzwerk etwas anders aus.