Hallo,

bitte um Hilfe für richtige Einstellungen für VPN(openvpn oder Wireguard) +Pihole + USG.

Ich möchte meine VPN Verbindung auch über pihole filtern. Wenn ich aber meine Pihole IP bei VPN als DNS eingebe dann kann ich auf mein lokales Netzwerk zugreifen habe aber weder Internet noch Zugriff aud Pihole admin Seite.

Pihole (192.168.1.20) + unbound (192.168.1.21)laufen im Docker auf einer DS718 über ein macvlan Netzwerk.

Router ist ein USG UniFi.(192.168.1.1)

DHCP Name Server : ip Pihole

Modem übernimmt eine Fritzbox 7590 (ip routing zu USG).

OpenVPN 10.8.0.0/24

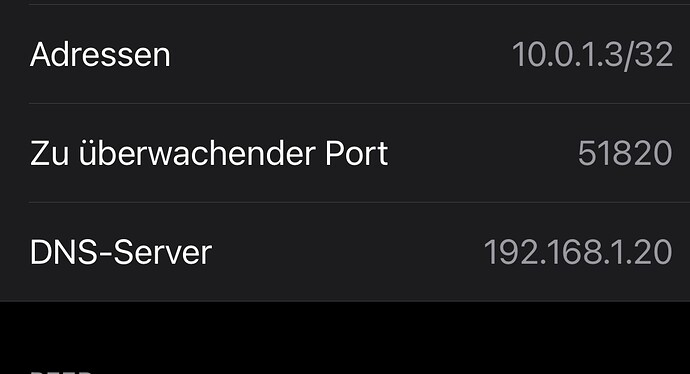

Wireguard 10.0.1.0/24

Versuche bereits seit Wochen ohne Erfolg. Habe etliche Beiträge und Videos ein geschaut.

Was übersehe ich?

Danke im Voraus

Viele Grüße

Wo steht der VPN-Server bzw. wer betreibt diesen?

Du selbst oder ein VPN-Service-Provider?

1 Like

openVPN Server und Wireguard sind auch auf DS718 installiert.

Was ist das Ziel des VPNs?

Sollen damit VPN-Clients von unterwegs auf das Heimnetz zugreifen können, oder soll der gesamte Datenverkehr eines VPN-Clients über den heimischen VPN-Server abgewickelt werden (inklusive Internet)?

1 Like

Wenn Pi-hole und Wireguard unter Docker auf der DS718 installiert sind:

In welchem Docker-Netzwerkmodus laufen sie jeweils?

1 Like

Pihole macvlan(Falls Du das meinst). Wireguard läuft nicht im Docker.

Ja, das wollte ich wissen.

Dann laufen Pi-hole und Wireguard auf unterschiedlichen IP-Adressen, und Pi-hole ist keine eigenständige Wireguard-Gegenstelle (Peer).

Wie bringst Du Deine Wireguard-Clients dazu, Pi-hole als DNS-Server zu verwenden?

1 Like

Wireguard hat eigene IP. 10.0.1.1, Netzwerk wg0.

Ich trage beim Client DNS IP von Pihole (192.168.1.20) dann habe ich zwar Zugriff auf Heimnetzwerk aber kein Internet. Genau so auch über openVPN.

Sind in Pi-holes Query Log DNS-Anfragen von Wireguard-Clients zu sehen, also z.B. von 10.0.1.3?

Welches Interface Listening Behaviour ist in Pi-hole eingestellt?

1 Like

nein, gar nichts. Ich glaube die kommen gar nicht durch.

Dann versuch mal, das Interface Listening Behaviour unter Settings | DNS auf eine der Listen on all...-Optionen einzustellen.

1 Like

Habe auch schon probiert. Ohne Erfolg. Kommt nichts an. und ich kann jede IP im Homenetz erreichen außer Pihole.

Dann wird das vielleicht daran liegen, dass Pi-hole das Wireguard-Netzwerk-Interface wg0 überhaupt nicht sieht.

Eventuell hilft ein Wechsel von Pi-holes Container zu Dockers Host-Netzwerkmodus.

1 Like

Du meinst es liegt am macvlan?

Das ist nur eine Vermutung.

Eine andere wäre: Hast Du passende NAT-Regeln für Dein Heimnetz in Deinem Wireguard-Server angelegt (über PostUp)?

1 Like

ok. mache ich morgen und melde mich. Vielen Dank für deine Mühe!

1 Like

ist bei mir eingetragen:

Enable NAT on the server

On your server, add the following to the [INTERFACE] section of your /etc/wireguard/wg0.conf :

PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -A FORWARD -o %i -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -D FORWARD -%i -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

ich habe aber so ein file nicht:

99-sysctl.conf